Big Data für Security-Analysen HawkEye sorgt für mehr Sicherheit im Netzwerk

Vor allem größere Netzwerke werden immer komplexeren und besser geplanten Angriffen ausgesetzt. Da gleichzeitig auch die Datenmenge und der Datenfluss im Unternehmen ansteigen, wird es schwerer, solche Angriffe und ihre Folgen aufzudecken. Hier soll die HawkEye Analytics Platform (AP) helfen.

Anbieter zum Thema

In großen Netzwerken kommen nicht nur große Datenmengen in Umlauf, sondern auch eine Vielzahl an Systemen, die wiederum von einer Vielzahl an Monitorlösungen und Protokollen überwacht werden. Verantwortliche Administratoren verlieren schnell den Überblick, da der Gesamtzustand der Sicherheit nicht abrufbar ist. Die Analyse der einzelnen Systeme ist komplex, es gibt verschiedene Oberflächen und unterschiedliche Verwaltungswerkzeuge. Das macht es Administratoren schwer, den Überblick zu behalten und interne oder externe Angreifer zu entdecken.

Effiziente Sicherheitsanalysen lassen sich ab einer gewissen Menge an Daten und Systemen nicht mehr zuverlässig erstellen. Hier kann Big Data helfen. Zum Beispiel sind neue Risiken wie Ransomware auch in großen Netzwerken schnell sehr problematisch. Um die Ausbreitung in großen Netzwerken zu verhindern, kann HawkEye AP eine wertvolle Hilfe sein, da das System mithilfe von Big-Data-Analysen bereits Anfänge eines Angriffs erkennen kann.

Mit Big Data Sicherheits- und Stabilitätsprobleme erkennen

Mit der HawkEye Analytics Platform (AP) erhalten Unternehmen oder Organisationen mit großen Netzwerken ein Werkzeug an die Hand, mit dem sich über Big-Data-Technologien Angriffe auf die Daten analysieren und entdecken lassen. Das System basiert auf einem Datenflussmodell mit flexiblem Event-Erfassungs- und Korrelationssystem. Unternehmen können eine Vielzahl an Quellen an das System anbinden und mit Big-Data-Analysen umfassend und extrem schnell untersuchen.

Dabei kann die HawkEye Analytics Platform nicht nur Angriffe von außen erkennen, sondern auch unberechtigte und verdächtige Datenabflüsse aus dem Unternehmen selbst. Denn viele unberechtigte Datenzugriffe erfolgen aus dem eigenen Netzwerk, oft von Angestellten oder Partnern. Zusätzlich lassen sich auch Leistungs- und Stabilitätsprobleme mit den Big-Data-Technologien von HawkEye Analytics Platform entdecken. Die Lösung kann also auch unternehmensinterne Regeln und Policies umsetzen und analysieren.

Analyse mit der HawkEye Analytics Platform

Zur Analyse des Datenflusses im Netzwerk, inklusive der Zugriffe, Angriffe, Probleme und Leistungseinbrüchen, werden zunächst die Daten der jeweiligen Server und Geräte an den HawkEye AP Collector gesendet. Die Daten werden anschließend in ihrer nativen Form in einem Event Data Warehouse (EDW) gespeichert. Darin liegt auch einer der Vorteile der Lösung: Das Data Warehouse in HawkEye AP wurde speziell für die Speicherung von Daten optimiert. Hier ist die Lösung die einzige ihrer Art, die so arbeitet. Die Daten behalten ihre Integrität, da sie nicht bearbeitet oder konvertiert werden müssen.

HawkEye AP analysiert die Daten und zeigt sie in einer auf HTML5-basierten Konsole an. Auch mit externen Werkzeugen lassen sich Analysen durchführen. Dabei kann HawkEye auf eine Vielzahl von Geräten und Lösungen zugreifen. Windows-Server, Web-Server, Linux, VMware vCenter, Oracle, Microsoft SQL-Server, aber auch CheckPoint-Firewalls, Unix-Server, Syslog, Router und Switches lassen sich anbinden.

HawkEye AP unterstützt darüber hinaus auch SNMP sowie Cisco Netflow. Über einen optionalen ODBC-Agenten lassen sich auch Dateien analysieren. Die Analysen erlauben auch eigene Abfragen. Auf diesem Weg lassen sich auch Speicher-Systeme anschließen, genauso wie Callcenter Software, mobile Apps oder Endpoint-Lösungen. Im Grunde genommen ist HawkEye ein sehr offenes System, wenn es um die Analyse geht und leicht erweiterbar.

Schnelle Analyse durch Zeitstempel

Die Daten müssen zur Analyse nicht indexiert werden. Alle Daten der eingebundenen Systeme lassen sich gleichermaßen schnell analysieren. Dazu reicht ein Index auf Basis der Zeit (Time Index). Andere Indexe sind nicht mehr notwendig. Damit die Daten schneller verfügbar sind und weniger Speicherplatz benötigen, kann HawkEye AP die Daten auch komprimieren. Darunter leidet die Abfragegeschwindigkeit nicht, aber die zu speichernde Datenmenge wird deutlich verringert.

HawkEye AP nutzt die Columnar Database Technologie. Dadurch lassen sich die gespeicherten Daten einsparen, die notwendig sind, um eine Analyse durchzuführen. Da bei großen Datenmengen und Big-Data-Infrastrukturen auch sehr große Datenmengen notwendig sind, spielen Einsparungen von Storage-Kapazitäten eine wichtige Rolle. Die Daten lassen sich im Vergleich zu relationalen Datenbanken in deutlich reduzierter Form speichern.

HawkEye AP lässt sich durch Cluster-Technologie auf mehrere Petabytes skalieren. Daher lassen sich auch extrem große und sicherheitskritische Systeme, wie zum Beispiel bei Banken, Börsen oder auch Telekommunikationsunternehmen, umfassend analysieren. Das System arbeitet mit seinem Zeitindex (Time Index) und kann alle gespeicherten Daten in einem bestimmten Zeitraum untersuchen und umfassend analysieren. Auch komplexe Analysen lassen sich erstellen, ohne dass Programmierkenntnisse notwendig sind. Die Daten müssen weder umgewandelt noch angepasst werden. Die Analyse erfolgt auf Basis der nativen Form der ursprünglich gespeicherten Daten.

Mit eigenen Tools analysieren

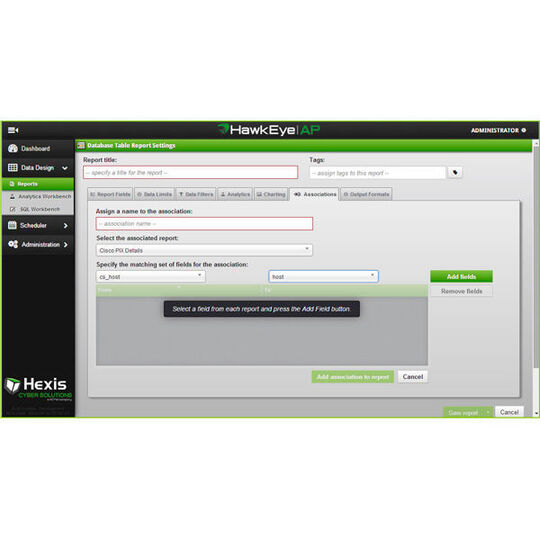

Die Daten lassen sich mit der Konsole über verschiedene Standards aus dem EDW abfragen. Hier stehen ODB/JDBC-Treiber genauso zur Verfügung wie Abfragen per SQL. Dabei unterstützt auch ein Assistent, die richtigen Daten auszulesen. Außerdem besteht auch die Möglichkeit, auf fertige Berichte zurückzugreifen oder die vorhandenen Berichte an die eigenen Anforderungen anzupassen. Zur Analyse lassen sich daher auch eigene Tools verwenden, zum Beispiel Crystal Reports, Business Objects oder andere Analysewerkzeuge. Aber auch in den Bordmitteln sind Analysewerkzeuge enthalten. Compliance Reporting, Security Analytics und Insider Threat Detection sind auch mit der Konsole und Bordmitteln abrufbar.

Da gespeicherte Daten nicht mehr änderbar sind, benötigt das EDW keinerlei Undo-Logs oder Rollback-Logs. Die Daten müssen lediglich schnell lesbar sein. Mit Massively Parallel Processing (MPP) und Shared-nothing Clustering kann die Umgebung leicht skaliert werden. Die Lösung profitiert von zusätzlichen Clusterknoten, genauso wie von CPU-Kernen.

Fazit

HawkEye AP ist eine Security-Lösung für sehr große Unternehmen, die für Sicherheit im Netzwerk sorgen müssen. Vor allem beim Einsatz großer Mengen an Hardware und Daten in heterogenen Umgebungen spielt HawkEye AP seine Stärken aus. Mit dem System lassen sich umfassende Sicherheitsanalysen erstellen und hochkomplexe Abfragen erstellen. Unternehmen, die bereits auf Big Data setzen, können mit HawkEye eine weitere Lösung integrieren, mit der sich zwar nicht der Umsatz im Unternehmen erhöhen lässt, dafür aber die Sicherheit. An das System lassen sich eine Vielzahl an interne Systeme zur Analyse anschließen.

(ID:44352556)

:quality(80)/p7i.vogel.de/wcms/9d/a9/9da9b4fd060f62036a63dc5ea316f4ef/0131283932v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5b/db/5bdb1266805002fc22dfc91f8464323d/0130876458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/e0/f9e0b1c5df2c71dac0ed6c4a6a41daa2/0130504390v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/46/c2467c63f76bb87b95a0325250d912bf/0130876149v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/e2/bee2e11fbec2622775690b55835ceb2d/0131438124v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/2b/9c2bb88328e586eb686e90963424679e/0131158052v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/b7/2fb7b07cbcbc23a80dcfbe41570c8cf2/0130493230v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/72/a3728398797ceec8ea2bca2b17fcd49d/0130470053v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/f4/67f4caf2784adc0137eb21fef766eeba/0130652634v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/d4/a1d467fc1fddf5b25594e49d9714f7c3/0130597934v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/70/8e7083abba5bdaa5b5ab6972670ec5fd/0130190257v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/95/289560ddeb2ca55c1e003d57d331063c/0130126830v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/aa/35aa7935774f380a96e1e3de73c09661/0129631002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/58/7a/587af12cf063f30f9f1dd8d09a8028ec/0129948269v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/af/37af6545336ac8aac53cccaf675c22d5/0116632947v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/53/e1539f6251b6e5502bd1856048c4267e/0128161589v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/60/14/60144159bc4b7ebcd8b0e070919f8058/0131558268v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ea/24/ea244482d4a8a32bfa3c04072b4214b4/0131491124v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/3a/533af6e5a0e32bf2435670b330f66eb9/0131466218v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/f4/f5f42dd3f713a7e04b362e82feb7554c/0130676518v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/26/bb2627e105d7880a62718c6af900f7b7/0131230458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/94/27/942709ac64ee0b1480a9eca920eed2e3/0130430184v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1a/81/1a814fa5f0de58d2d61da54aa4b89c6a/0124218373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/24/fb/24fb975d40bb420a880d1cdbbaf1cd31/0131297592v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/ba/99ba69a8921df4be68d3e4a900c863cb/0130092667v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d5/59/d5597bab8d5d2a99d6655c93a99ef357/0129935720v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/f8/68f8b9869e1288dfa2eeff3a1dc6a7eb/0127838110v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/05/74053661b14a2f12ec5e98ebd1469197/0127788138v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c9/1a/c91ad9dfc806cc7df9fe7074ca5e64dd/0127064676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/9a/829ab32db929fbae572a7c8290463a08/0121295821v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/72/6672da9970fc4/board-logo-2024.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/c6/67c6df851ba69/qunis-profilbild.png)

:fill(fff,0)/p7i.vogel.de/companies/60/2c/602cdcaa1f5bc/fivetran-logo-blue.png)

:quality(80)/p7i.vogel.de/wcms/17/aa/17aa0b71a01192c14308116b1d312bb7/0124975242v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/c7/fbc717c4ca741003b01549908e6831bb/0129747508v1.jpeg)