Update für Intercept X Sophos: Deep Learning statt Machine Learning

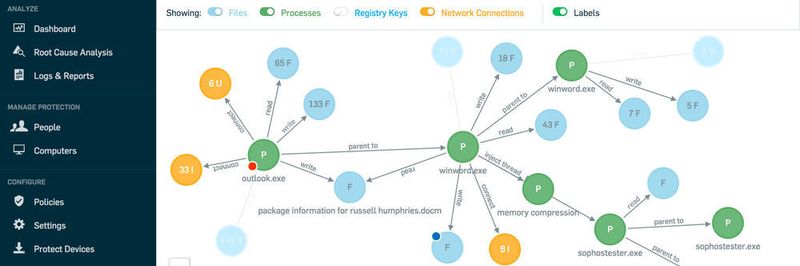

Um Attacken gegen Firmennetze möglichst früh abwehren zu können, setzt Sophos bei der Intercept X auf das „neuronale“ Trainingsmodell „Deep Learning“. Es soll das bisherige Machine Learning im Schutz vor Malware ablösen.

Anbieter zum Thema

Wie beim Machine Learning geht es beim Deep Learning von Sophos um die vorausschauende Abwehr von Malware, hier insbesondere Ransomware, Hacker-Attacken oder Exploits. Im Gegensatz zum Machine Learning, das viel Speicherplatz benötigt, kommt der neue Ansatz von Sophos mit weniger als 20 MB auf dem Endpoint aus. Zugleich soll sich die Erkennungsgenauigkeit erhöhen und die Zahl der Fehlalarme verringern.

Deep Learning ist in die Software Intercept X integriert, die über die cloudbasierte Managementplattform „Sophos Central“ bereitgestellt wird und für die Endpoint Protection Standard oder Advanced eingesetzt werden kann. Intercept X erweitert die XG Firewall des Herstellers um die Synchronisierung von Endpoints und Netzwerk im Sinne der sogenannten Synchronized Security. Zudem lässt sich die Lösung auch in Kombination mit Endpoint- und Antivirus-Produkten anderer Hersteller betreiben.

Mit Deep Learning will Sophos die Nachteile von Machine Learning überwinden. Bei Letzterem werden Attribute manuell vorgeben, um die Software zu trainieren. Bei zunehmenden Dateneingaben werden diese Malware-Analysemodelle aber immer langsamer. „Außerdem weisen sie erhebliche Fehlalarmraten auf, die die Produktivität der IT bremsen. Administratoren müssen mühsam herausfinden, was nun wirklich Malware ist und was legitime Software“, zitiert der Hersteller Tony Palmer, Senior Validation Analyst bei der Enterprise Strategy Group (ESG). Deep Learning hingegen stelle wie ein neuronales Netz eigenständig Korrelationen zwischen beobachtetem Verhalten und Malware her. Laut Palmer wird das Modell umso schlauer und umso treffsicherer in der Analyse, je mehr Daten es bekommt.

(ID:45135560)

:quality(80)/p7i.vogel.de/wcms/9b/ef/9bef0a77a5695439866debdaba18ba16/0130054146v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/9a/399a23ac13512099ac0a298e926c3a71/0123336583v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/99/c4999d632d9f7aa4cf916f948975792c/0129899268v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/55/00/550007979508377a91017d5d9625a7e5/0129898368v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/b7/2fb7b07cbcbc23a80dcfbe41570c8cf2/0130493230v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/72/a3728398797ceec8ea2bca2b17fcd49d/0130470053v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/70/8e7083abba5bdaa5b5ab6972670ec5fd/0130190257v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/95/289560ddeb2ca55c1e003d57d331063c/0130126830v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/af/37af6545336ac8aac53cccaf675c22d5/0116632947v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/34/e734f4d362cad6fc347f5a049b1522db/0129238699v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/aa/35aa7935774f380a96e1e3de73c09661/0129631002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/58/7a/587af12cf063f30f9f1dd8d09a8028ec/0129948269v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/53/e1539f6251b6e5502bd1856048c4267e/0128161589v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/f0/9cf0a19c8b52fffcb843e8740b9b86dd/0130577594v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5a/d6/5ad6f6f008e6b469ab5b2e2150f004f0/0130446509v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a4/44a46c9ceab98af6ff329088a54cab08/0130095999v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/a8/fea8f6059c37426fdf63e7554e9f9f4b/0130316817v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/da/75daff3c7113e9bfd5c842c2455e3ead/0130146226v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3d/5b/3d5b7068884a97895ca65ad5ddbff0a8/0130031631v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/62/92/629205bfde96ccff154abc5010439584/0130634681v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/6c/d26cc237697e0910c49d2b8d45f4badf/0129929221v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4b/cd/4bcd921fb330a000e274deafe8753ed7/0130795324v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/55/24/55241f1e97db0cd88c36a66161731455/0130593344v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/ca/f5caab3e107928ee222c4c487b3805b9/0130696299v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/ba/99ba69a8921df4be68d3e4a900c863cb/0130092667v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d5/59/d5597bab8d5d2a99d6655c93a99ef357/0129935720v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/f8/68f8b9869e1288dfa2eeff3a1dc6a7eb/0127838110v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/05/74053661b14a2f12ec5e98ebd1469197/0127788138v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c9/1a/c91ad9dfc806cc7df9fe7074ca5e64dd/0127064676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/9a/829ab32db929fbae572a7c8290463a08/0121295821v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c9/1a/c91ad9dfc806cc7df9fe7074ca5e64dd/0127064676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/65/4b/654bc4a230c32f4bc2200b1574199fd9/0125641702v1.jpeg)